La erosión de la confianza biométrica: El impacto industrial del “Deep-Fake Inyection”

La seguridad digital ha entrado en una fase crítica. Lo que durante años consideramos el estándar de oro de la autenticación —nuestra propia biología— está siendo vulnerado por técnicas de bypass de biometría de una sofisticación sin precedentes. No hablamos de fotos puestas frente a una cámara, sino de ataques de inyección digital que interceptan el flujo de datos entre el sensor y el enclave seguro (Secure Enclave) del procesador. El impacto industrial es devastador: bancos, gobiernos y plataformas de criptoactivos están viendo cómo sus perímetros de seguridad se vuelven porosos ante la IA generativa.

La geopolítica de los datos ha acelerado este proceso. Con el auge de los modelos de lenguaje de gran escala (LLM) y la capacidad de síntesis de imagen en tiempo real, los atacantes pueden generar gemelos digitales que replican no solo la apariencia, sino la micro-gesticulación y los patrones de flujo sanguíneo detectados por sensores infrarrojos. En 2026, la biometría ha pasado de ser una barrera infranqueable a un punto de fallo potencial que requiere una reingeniería urgente basada en pruebas de vida multifactoriales.

Anatomía del ataque: De los nanómetros a la vulnerabilidad lógica

A pesar de que los sensores modernos se fabrican en procesos de 2 nanómetros para optimizar el consumo y la velocidad, la vulnerabilidad no suele ser física, sino lógica. Los ataques de bypass actuales utilizan técnicas de “Presentation Attack Detection” (PAD) invertida. Al comprometer el kernel del sistema operativo, el atacante sustituye la entrada directa del sensor (la huella o el rostro) por un paquete de datos pre-renderizado que el sistema valida como legítimo.

No requieren acceso físico al dispositivo. Se ejecutan mediante malware que suplanta la cámara del sistema para inyectar un video sintético durante la validación.

Muchos sistemas de gama media aún dependen de mapas 2D que la IA puede engañar fácilmente, ignorando la profundidad y la termografía necesaria para la seguridad real.

El fin de la contraseña es, paradójicamente, el regreso al PIN

La industria del hardware, liderada por empresas que implementan paneles con miles de nits de brillo y sensores ultrasónicos, está intentando contraatacar. Sin embargo, la paradoja de 2026 es que, ante la inseguridad del bypass biométrico, estamos volviendo a métodos de posesión física. La biometría está siendo relegada a un método de conveniencia, mientras que las transacciones críticas exigen ahora una clave criptográfica almacenada en hardware independiente o un PIN de alta entropía.

Liveness Detection: La nueva frontera de la defensa

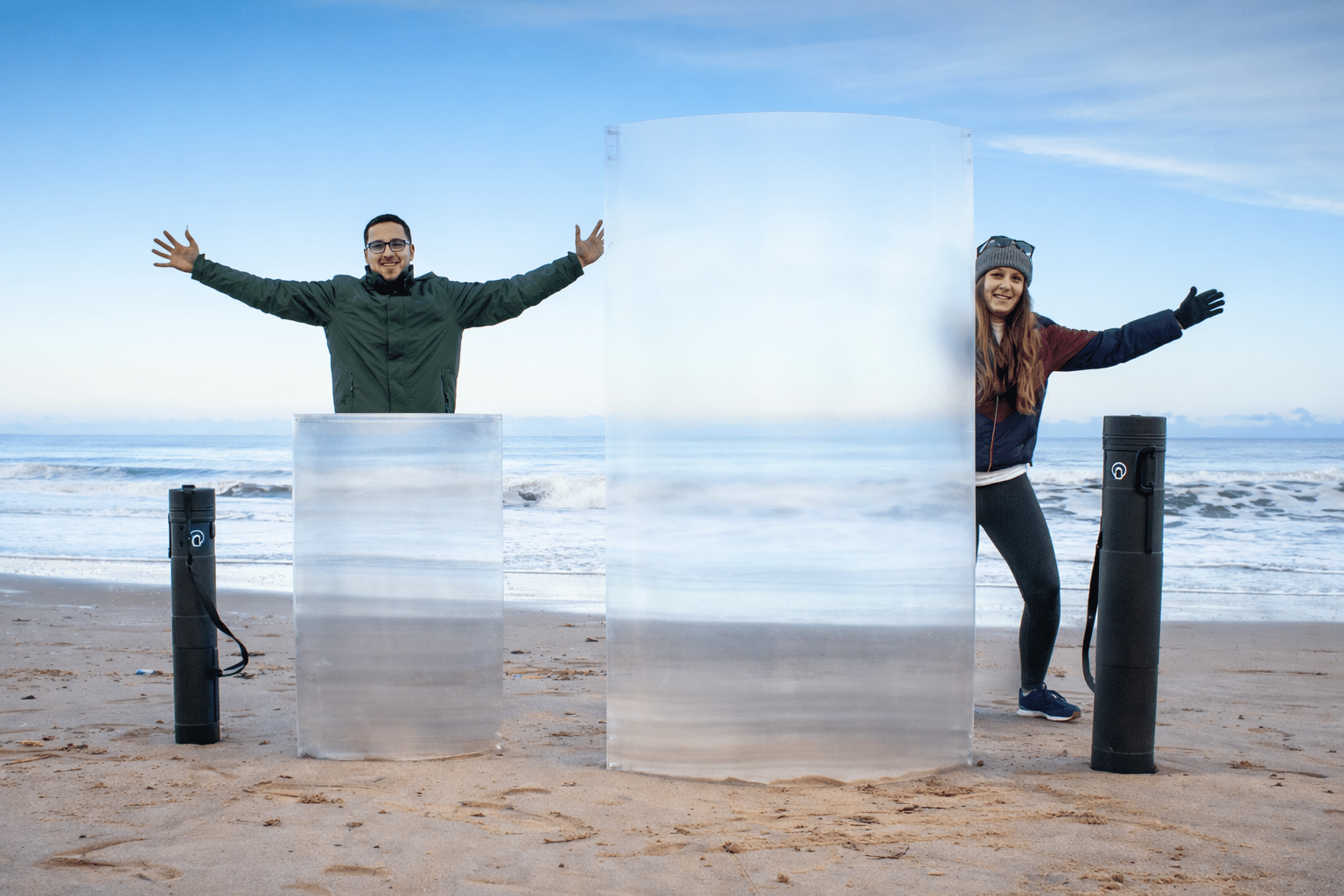

Para frenar el bypass, la tecnología de Liveness Detection (detección de vida) se ha vuelto multimodal. Los sistemas ya no solo miran el rostro; analizan el espectro infrarrojo para detectar calor humano, la respuesta de la pupila a cambios lumínicos del panel (fotometría activa) y micro-movimientos involuntarios. Si el sistema detecta una perfección matemática en el rostro, lo bloquea por sospecha de generación artificial.

Este nivel de seguridad requiere una potencia de procesamiento que solo los NPUs de última generación pueden gestionar localmente. La dependencia de la nube para estas validaciones es un riesgo de latencia y privacidad que la mayoría de los protocolos de seguridad corporativa ya no están dispuestos a asumir.

Preguntas Frecuentes (FAQ) – Bypass de Biometría

Para el uso diario sí, pero para aplicaciones bancarias o críticas se recomienda activar siempre el segundo factor de autenticación (2FA) que no dependa únicamente de tu rostro.

A través de inyección de código o malware que suplanta la cámara del dispositivo, engañando al software de validación con una imagen o vídeo generado artificialmente.

Los sensores ultrasónicos de huella dactilar de última generación y los sistemas de reconocimiento de iris, ya que requieren una interacción física y térmica mucho más difícil de replicar digitalmente.